Эмоции немного стихли - поэтому поехали:

Перед обновлением я пошел в список расширений и увидел там расширение mag1cДляУТКАУП. Оповещений от пользователей с полными / админскими правами не было - поэтому пошел в журнал регистрации. Выяснилось, что расширение установлено от пользователя, который должен работать только с заказами клиента. В базе смотрим, что у него нет полных прав / админских прав / прав на запуск внешних обработок, нет временного подкидывания полных прав / изменения профиля и т.д.

Вот тут полный ступор - а как тогда смог?

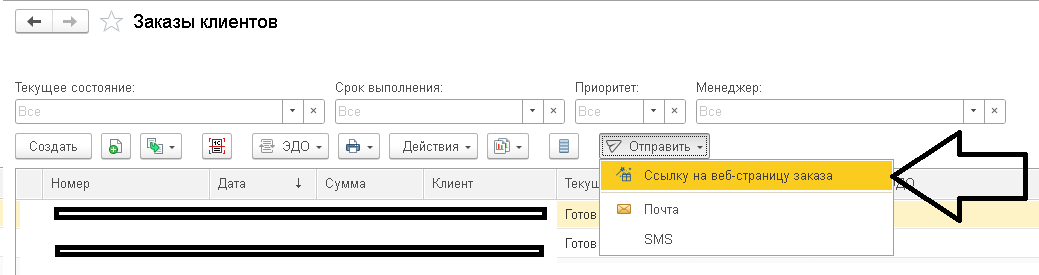

Поиск по конфигурации показал, что в списке заказов можно нажать кнопку с манящим логотипом волшебной палочки (менеджеры любят магию) и дальше программа все сделает сама.

// Скачивает и устанавливает расширение для работы с сервисом mag1c

Функция УстановитьРасширение(ПараметрыБазы) Экспорт

А именно:

- выставит привилегированный режим

- сходит на сайт https://service.mag1c.ru

- скачает расширение и установит его

Теперь риторический вопрос: что делать...

- заглушил эту установку расширения, если нет полных прав

- написал код оповещения команды через Sentry о новых расширениях

- нужно пройтись по конфигурации и поискать такие места

Вопрос не в конкретном расширении, а в подходе "тихой" установки расширений без участия администратора.

Остался вопрос к коллегам по профессии - если в коде есть такие "тихие" установки расширений в коде - кто и как такое отслеживает. Полное ревью конфигурации не предлагать ))

ЕРП 2.5.21.116

Вступайте в нашу телеграмм-группу Инфостарт