Файлы

ВНИМАНИЕ:

Файлы из Базы знаний - это исходный код разработки.

Это примеры решения задач, шаблоны, заготовки, "строительные материалы" для учетной системы.

Файлы ориентированы на специалистов 1С, которые могут разобраться в коде и оптимизировать программу для запуска в базе данных.

Гарантии работоспособности нет. Возврата нет. Технической поддержки нет.

| Наименование |

Скачано |

Купить файл |

По подписке PRO

|

|

Копирование ролей и настроек пользователей УПП 1.3:

.epf 9,85Kb ver:1.1

|

31 |

1 850 руб.

Купить

|

1 SM

Скачать

|

Подписка

PRO — скачивайте любые файлы со

скидкой до 85% из Базы знаний

Оформите подписку на

компанию для решения рабочих задач

Оформить подписку и скачать решение со скидкой

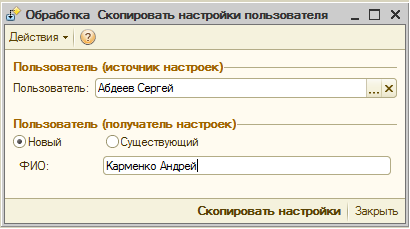

В реквизите пользователь источник выбираете пользователя базы, настройки которого будут копироваться. В группе пользователь получатель настроек, переключателем выбираете:

- создание копированием нового пользователя

- копирование настроек пользователя источника существующему пользователю.

Копируются настройки пользователя, дополнительные права, профиль и группы пользователя.

Обработка проверялась на версии УПП 1.3.77.2, платформа 8.3.12.1685

Вступайте в нашу телеграмм-группу

Инфостарт