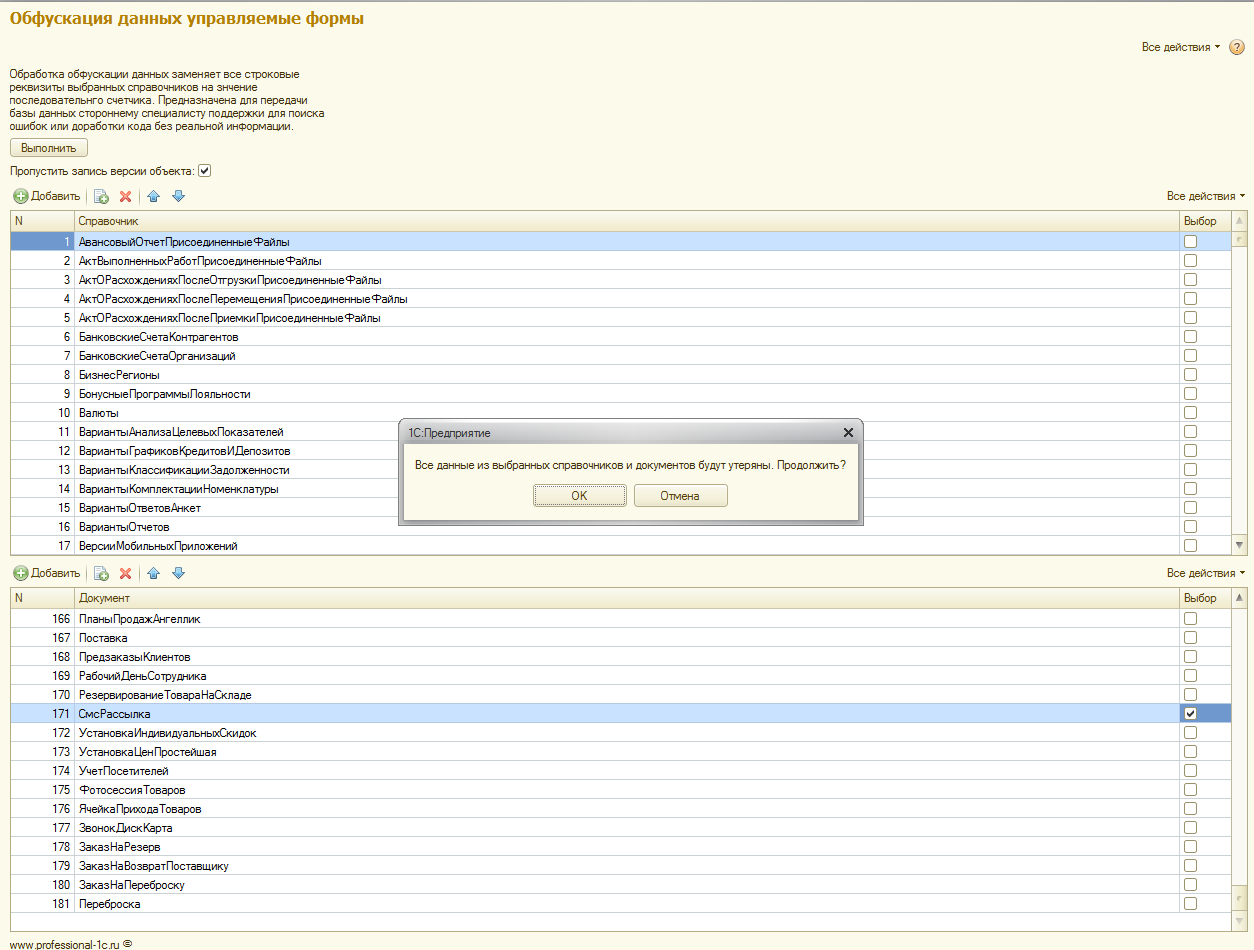

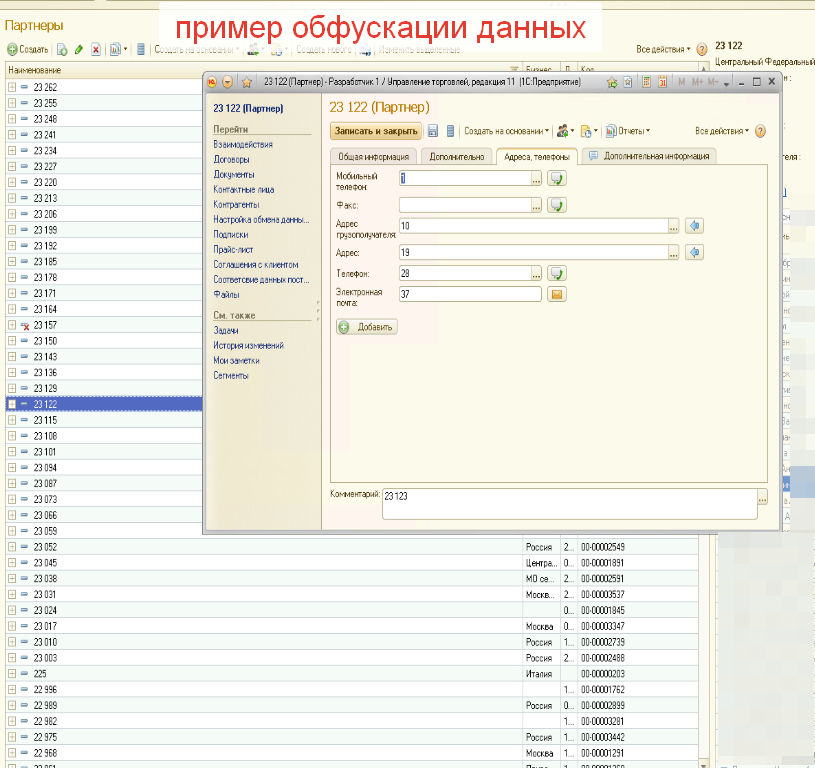

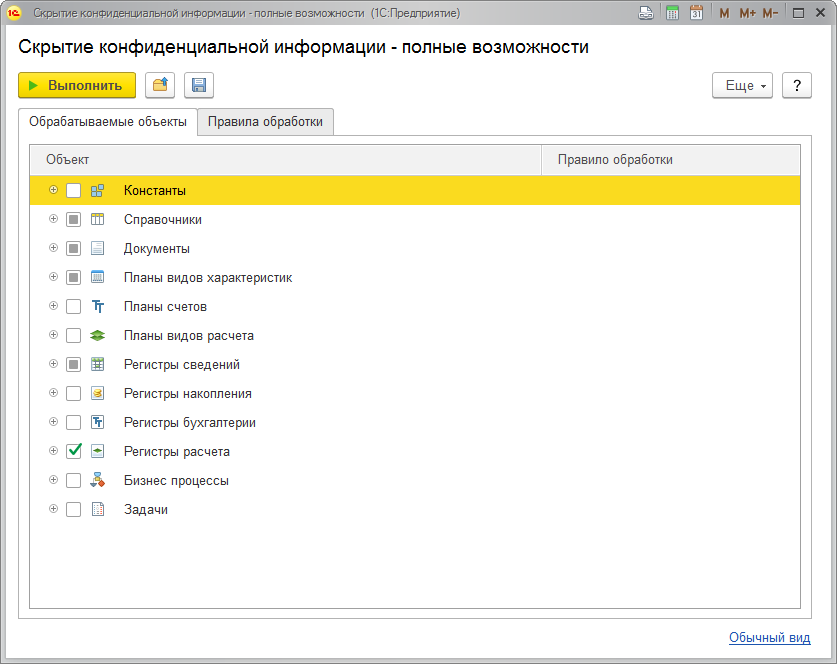

Обработка заменяет из документов и справочников которые указываются в обработке все текстовые данные. Они заменяются бессмысленными данными.

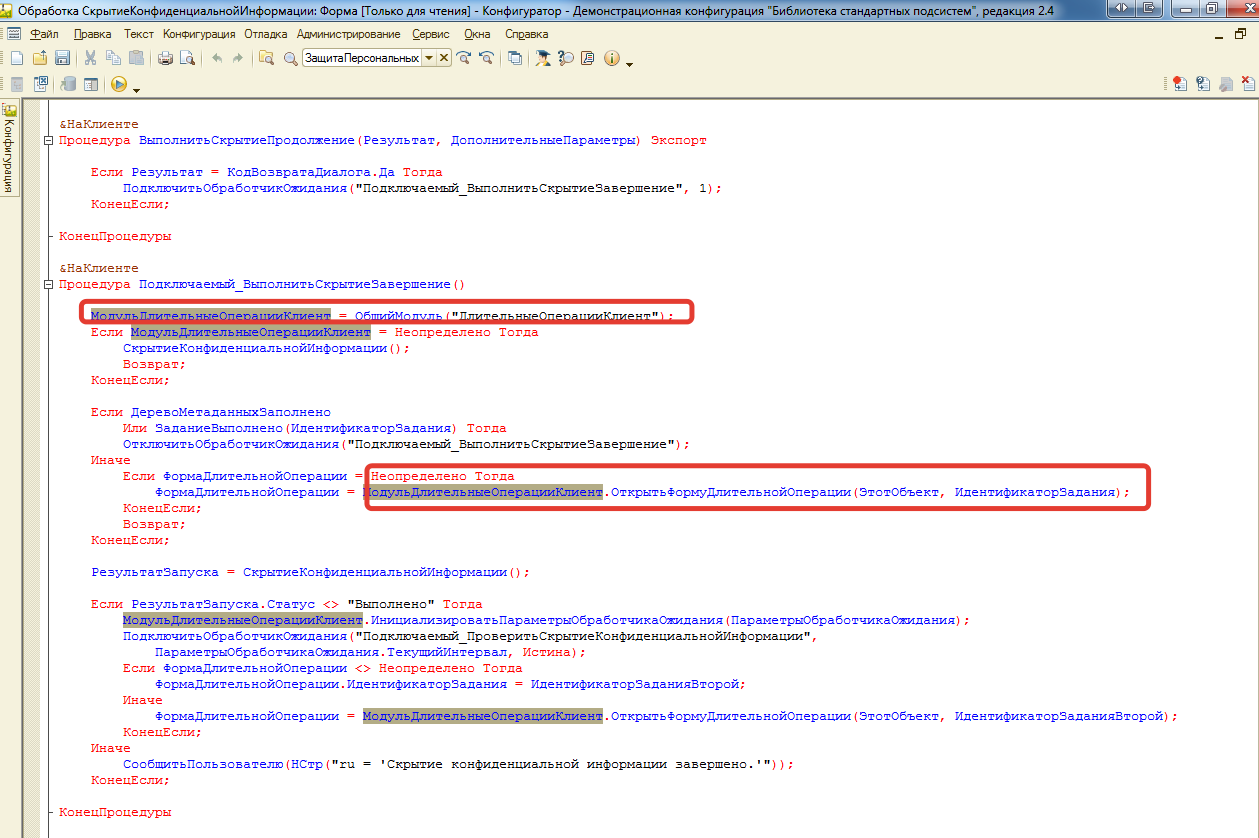

Весь код полностью открыт и читаем.

После удаления информация не может быть восстановлена никаким образом.

Данная обработка является не слишком большой переработкой обработки: http://www.professional-1c.ru/news/obfuskacija_dannykh_upravljaemaja_forma/2014-03-09-22

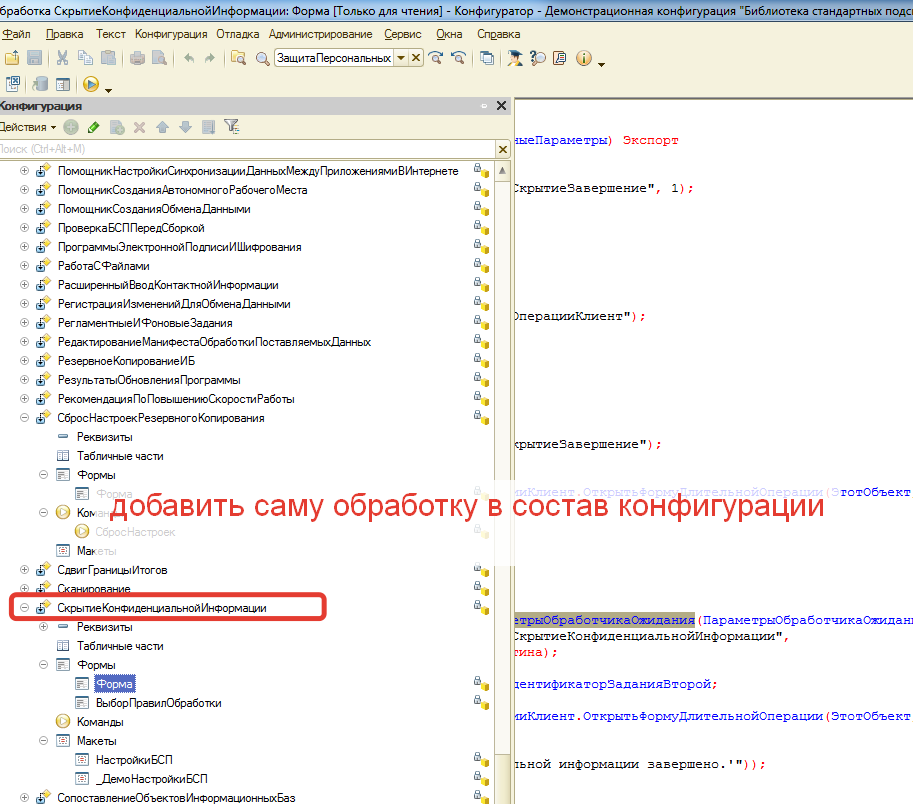

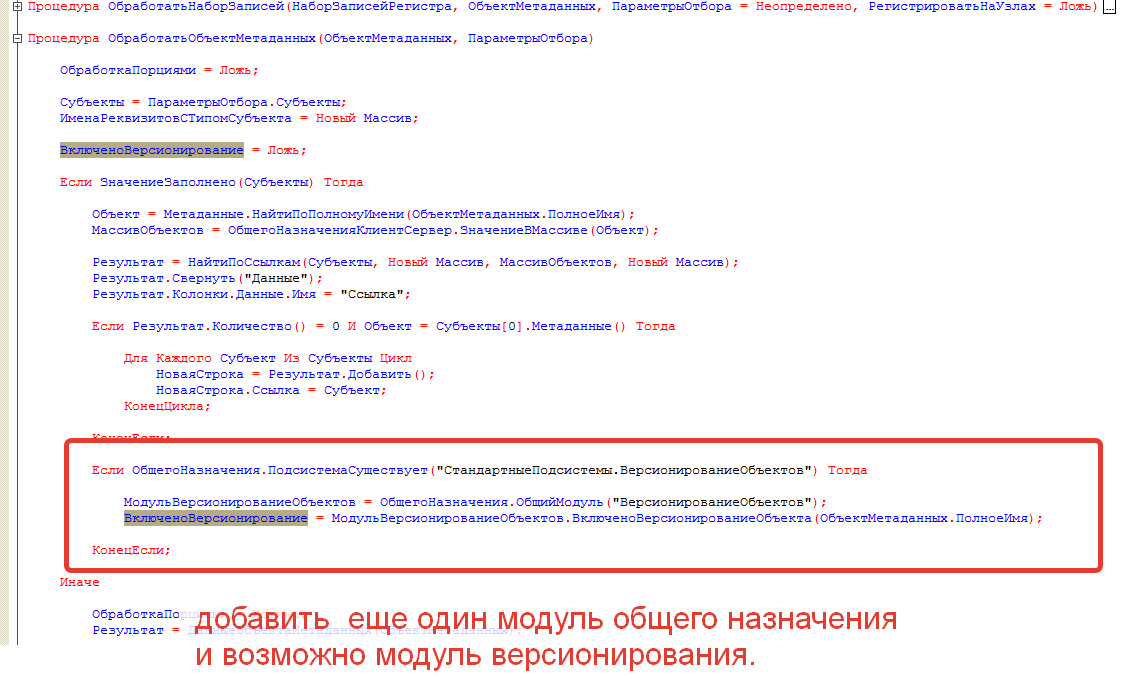

Отличия:

- работает на конфигурациях без использования модальности.

- работает не только со справочниками, но и с документами.

- добавлена возможность не записи новой версии объекта.

- добавлено ОбменДанными.Загрузка = Истина для того чтобы документы не трогали движения по регистрам

Тестировалось на : 1С:Предприятие 8.3.9.1850 и 8.3.9.2170 Управление торговлей, редакция 11 (11.3.2.218) . Потенциально должна работать везде.

Для не опытных пользователей: не забудьте перед использованием сделать резервную копию.

Вступайте в нашу телеграмм-группу Инфостарт