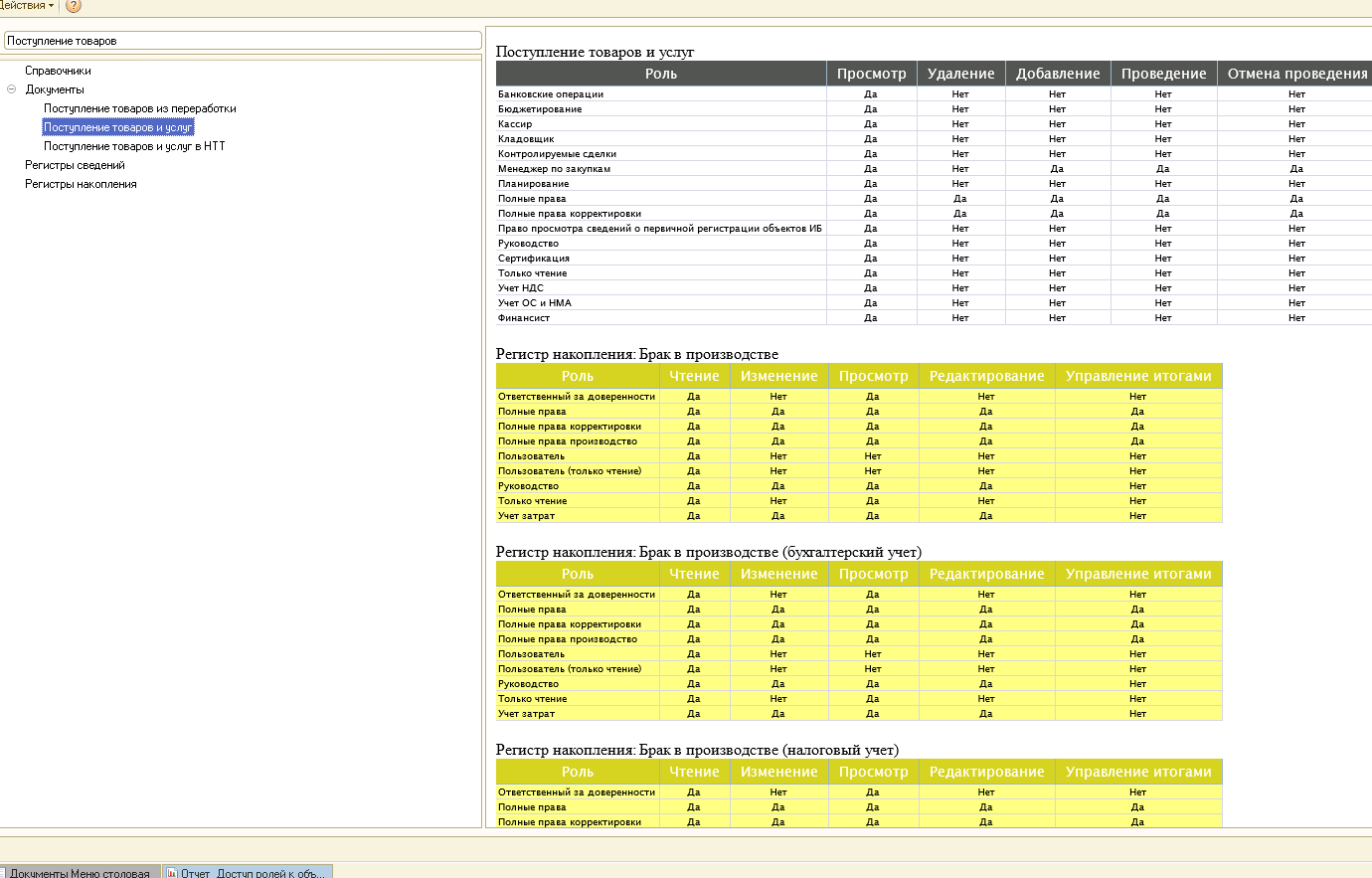

Отчет написан для облегчения поиска ролей и регистров, относящихся к выбранному объекту конфигурации (Справочник, Документ и т.д.), а также вывода информации о полномочии ролей, с возможностью поиска по дереву метаданных. Отчет в двух вариантах, как для обычного приложения, так и для тонкого клиента.

Обработка тестировалась на платформе 1С 8.3, конфигурация «Управление сельскохозяйственным предприятием»(УСХП).

Бывает, обращается пользователь с жалобой, что нет доступа на чтение или запись объекта конфигурации, при помощи этой обработки можно выяснить, какие роли имеют доступ к объекту, и добавить соответствующую роль пользователю.