Доброго времени суток.

Поговорим немного о настройках прав пользователей в УТ 11.2

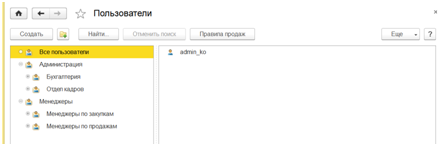

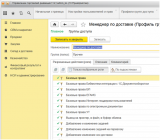

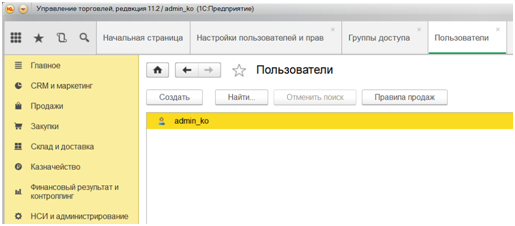

В системе есть справочник «Пользователи»:

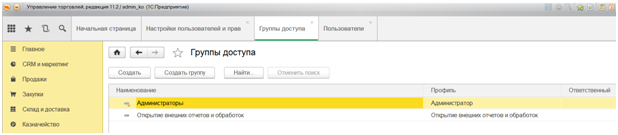

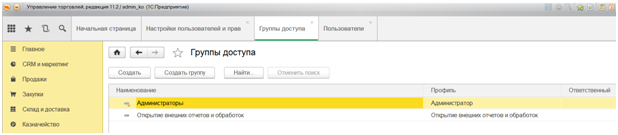

Справочник «Группы доступа»:

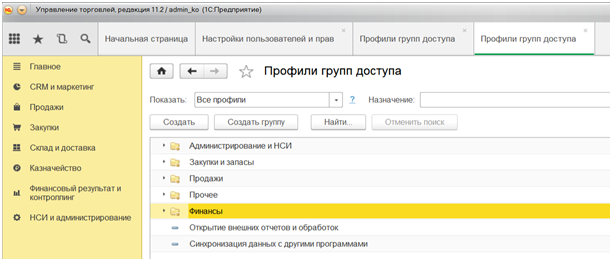

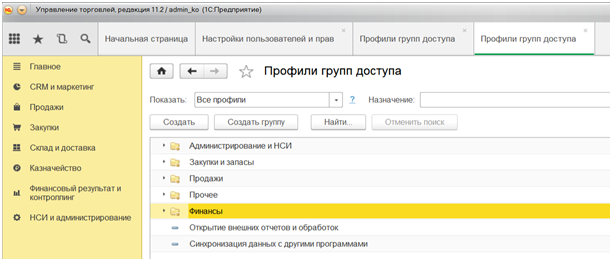

И справочник «Профили групп доступа»:

Это три основных механизма, настройки прав.

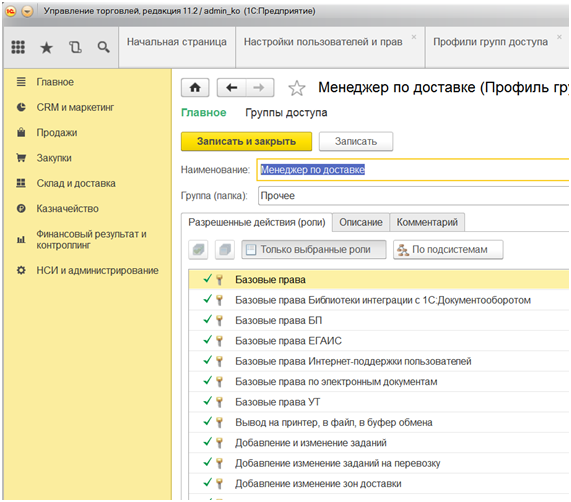

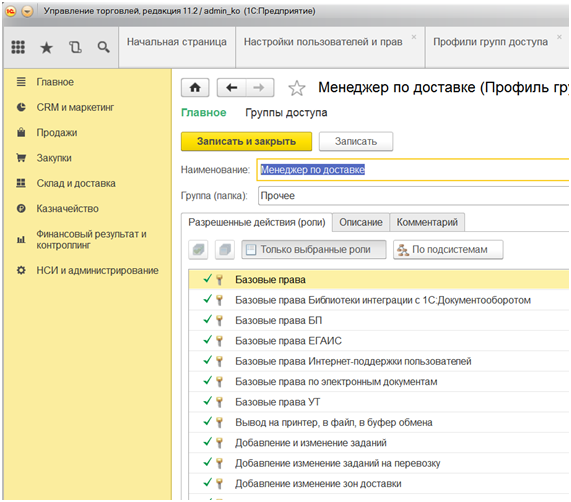

В справочнике «Пользователи» мы заводим пользователя, которого мы включаем в опр. «Группу доступа». Группа доступа в свою очередь имеет ссылку на профиль. А «Профиль группы доступа» уже как раз имеет набор ролей (прав):

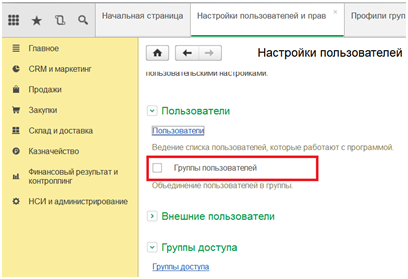

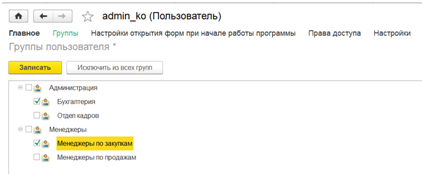

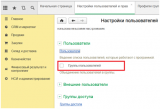

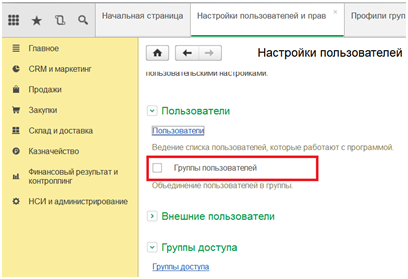

Но, если пользователей в базе будет много, то такой механизм крайне неудобный, каждый раз нового пользователя придется вносить в группы доступа.На этот случай нам поможет «Группы пользователей»:

После установки данного флажка, спр. "Пользователи" приобретает следующий вид:

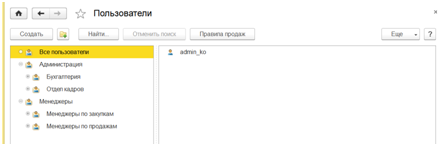

Где левая часть это «группы пользователей», а правая это «пользователи».

Группы пользователей – это отдельный справочник и он может иметь несколько уровней вложенностей.

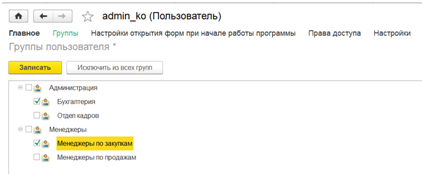

Теперь нам достаточно саму «группу пользователя» включить в «группы доступа», а новых пользователей включать в необходимые «группы пользователя» :

И пользователь унаследует все права, от «групп пользователей» - в которые он входит.

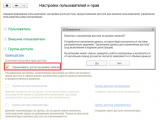

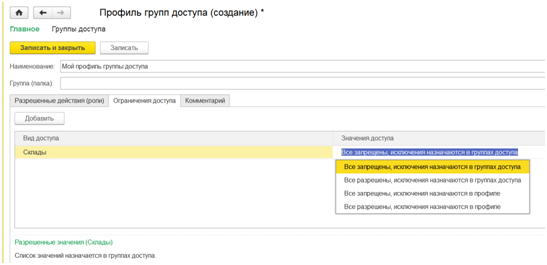

Так же можно более гибко настраивать права и доступ, пользователям, к доступу информации:

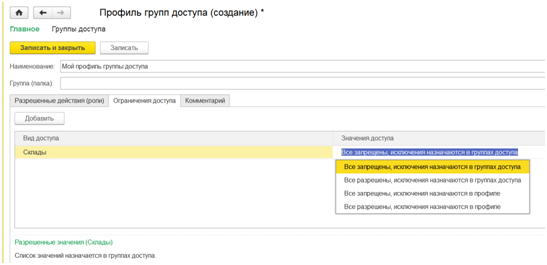

После простановки этого флажка в профиле групп доступа, появляется новая вкладка (ограничения доступа):

Когда это удобно? Ну например у нас есть несколько магазинов (складов) – мы хотим, чтобы пользователи магазинов, видели документы только по своему магазину. Мы выбираем «Все запрещены, исключения назначаются…» и назначаем тот магазин, документы которого мы хотим отображать пользователю. Где назначать исключения? Но это как удобнее – можно в «профиле групп доступа», а можно в «Группах доступа». На мой взгляд удобнее в группах доступа , тогда «профиль групп доступа» можно использовать неоднократно, для разных «Групп доступа», т.е. он становится более универсален. Например у нас есть сотрудники: «Менеджер магазина №1» и «Менеджер магазина №2» и есть 2 магазина – «Магазин1» и «Магазин2». Создаем новый «профиль групп доступа» скажем «Менеджер магазина». Набираем необходимые роли (права), в ограничениях доступа данного профиля, мы ставим: «Вид доступа – склад», «Значение доступа – Все запрещены, исключения назначаются в группах доступа». Теперь мы можем создать две «группы доступа», скажем «Менеджеры магазина №1» и «Менеджеры магазина №2» - для каждой группы мы можем указать профиль «Менеджер магазина» и в самой группе доступа установить разрешить использование склада (магазина), для «Менеджер магазина №1» доступ к «Магазин1», для «Менеджер магазина №2» доступ к «Магазин2» соответственно.

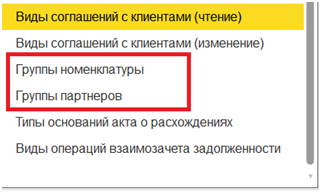

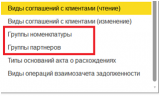

Флаги «Группы доступа контрагентов» и «Группы доступа номенклатуры» - дают возможность, к элементам, данных справочников, присваивать группу доступа и по ней накладывать ограничения.

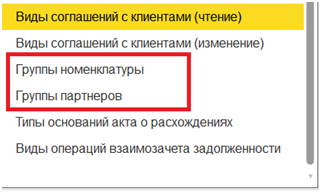

Т.е. в «Профиле группы доступа» - мы можем выбрать «Группы номенклатуры» и «Группы партнеров»

Хотел бы так же предостеречь. Механизм «Ограничивать доступ на уровней записей» - может значительно притормаживать работу системы и пользователь без ограничений, будет работать более комфортно, чем пользователь с ограничениями. Открытие форм, формирование отчётов, запуск обработок и пр. по скорости могут отличаться в разы, у этих пользователей.

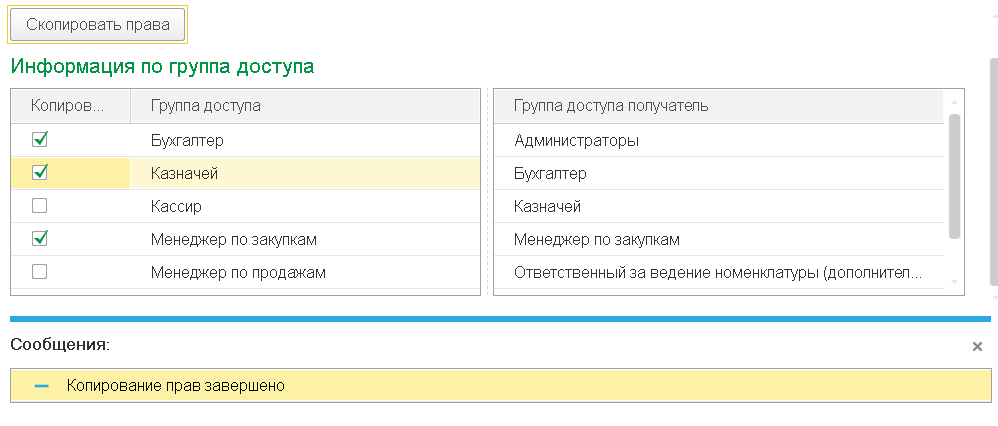

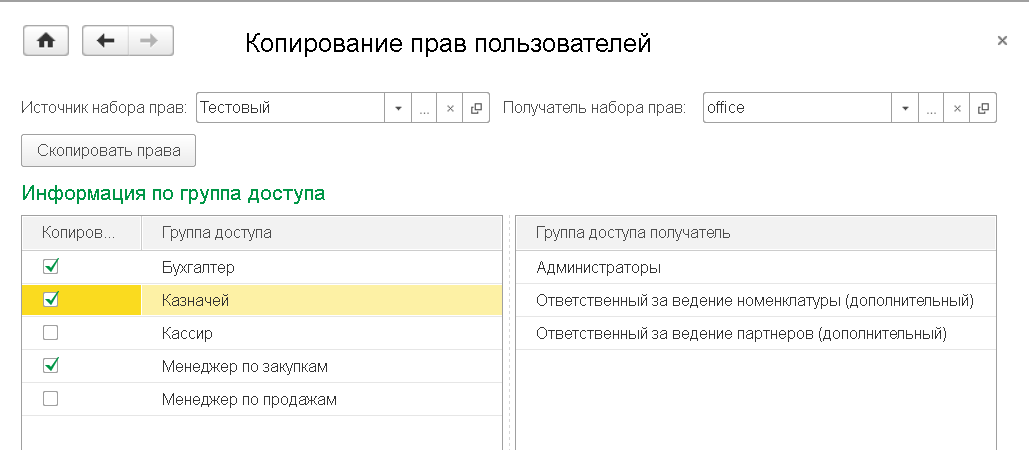

Так же из-за того, что механизм настроек, стал более гибким и сложным. Я для себя сделал небольшую обработку «Копирование прав пользователей», которая меня иногда выручает.

Инструкция:

1. В "Источник набора прав:" - выбираем пользователя или группу пользователей, чьи права хотим скопировать.

2. В левой табличной части выбираем права, которые необходимо скопировать (проставляем флажки "Копировать").

3. В "Получатель набора прав:" - выбираем пользователя или группу пользователей, кому хотим скопировать (добавить) права

4. Жмём кнопку "Скопировать права".

5. Готово.

Работоспособность обработки, проверена на УТ 11.2; Бухгалетрия 3.0 и ЗУП 3.0

Обработку, можно подключить как дополнительную обработку

INFOSTART DataFormWizard: управление данными и формами в 1С 8.3

Решение INFOSTART DataFormWizard обеспечивает проверки ввода данных, скрывает от пользователя недоступную информацию и выполняет код в обработчиках — без изменения конфигурации. Легко устанавливается и работает практически с любой конфигурацией на управляемых формах.

Вступайте в нашу телеграмм-группу Инфостарт