Обработка позволяет проанализировать состояние доступа для конкретного пользователя на уровне ролей и на уровне метаданных (то есть для объектов различных типов). В этой версии обработки дерево метаданных содержит сведения о справочниках, документах, регистрах сведений и регистрах накопления. В нём отражены данные о правах на чтение, просмотр, изменение и редактирование. Есть отбор по доступным ролям и метаданным. При включенном отборе актуальных пользователей в таблице пользователей будут отображены только те, у которых доступен хотя бы один вид доступа.

Обработка выполнена на управляемых формах с использованием стандартных методов конфигурации. В обработке нет возможности изменения данных. Использование возможно только пользователем с административными ролями.

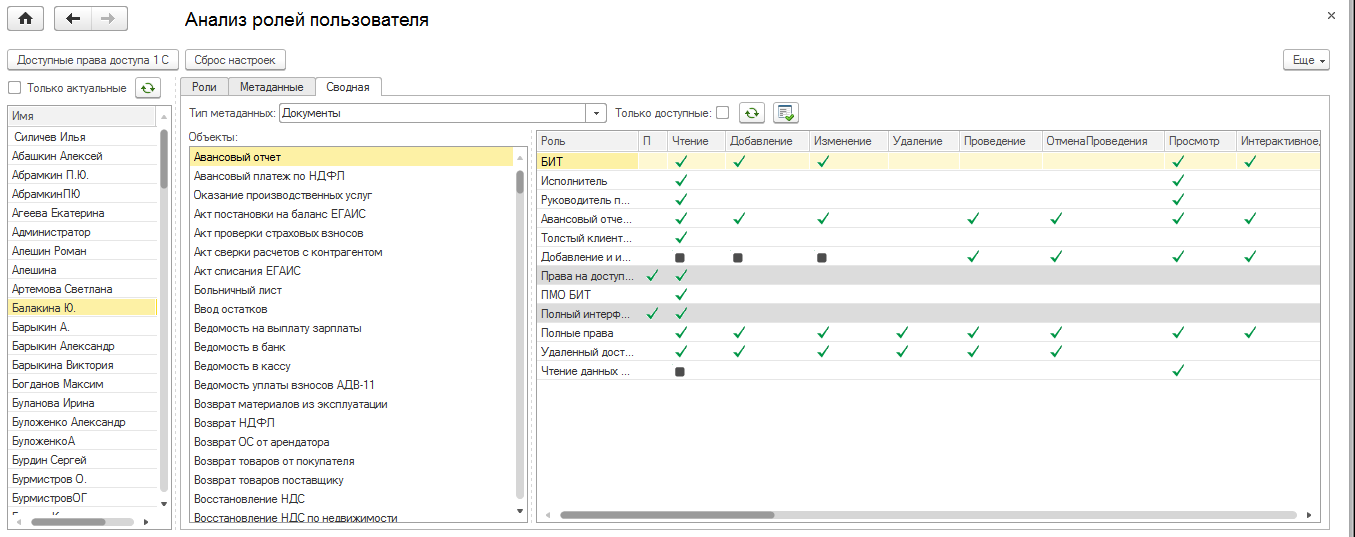

В новой версии "со сводной таблицей" добавлена новая закладка "Сводная". На неё вынесены сразу две таблицы метаданных и ролей. При выделении строки с объектом метаданных таблица ролей перезаполняется теми ролями, которые доют доступ к объекту. Право доступа может быть отображено тремя положениями флага. Если флаг снят, то доступ отсутствует, если флаг установлен, то роль дает доступ без ограничений, промежуточное положение флага указывает на наличие ограничений на уровне записей (РЛС). РЛС проверяется на уровне ссылок для документов и справочников и на уровне измерений для регистров. Строки с ролями доступными пользователю выделены цветом и имеют установленный флаг в колонке "П". Проверяемые права доступа редактируются при нажатии кнопки "Настройка отображений доступа". Настройки сохраняются автоматически платформенным механизмом хранения данных заполнения формы. Настройки выставляются отдельно для каждого вида метаданных.