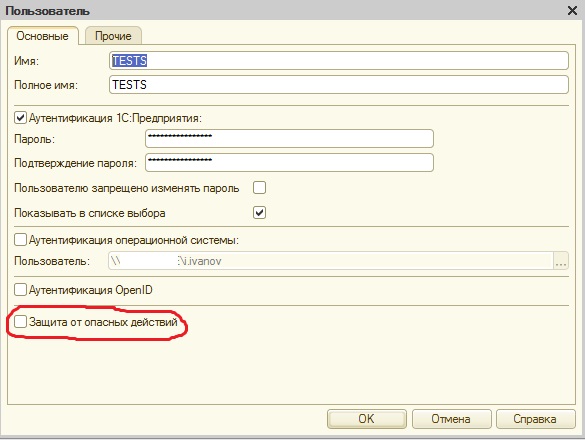

Выполнять необходимо под пользователем, у которого эта галка уже снята в конфигураторе (см. скриншоты).

Также есть другой метод: в файле conf.cfg изменить параметр DisableUnsafeActionProtection. Касаемого этого метода можно найти информацию в сети.

В данной публикации на код из 2х строк натянут интерфейс, позволяющий по отборам ставить галку. Пример ниже:

ПользовательИБ = ПользователиИнформационнойБазы.НайтиПоУникальномуИдентификатору(ПользовательСпр.ИдентификаторПользователяИБ);

Если ПользовательИБ=Неопределено Тогда

Сообщить("Не найден идентификатор пользователя в ИБ:"+ПользовательСпр);

Продолжить;

КонецЕсли;

сч=сч+1;

Состояние("Обработка:"+сч+" из "+ВсегоП+" ... прерывание ctrl+break...");

ОбработкаПрерыванияПользователя();

ПользовательИБ.ЗащитаОтОпасныхДействий.ПредупреждатьОбОпасныхДействиях = Ложь;

Попытка

ПользовательИБ.Записать();

Исключение

Сообщить(ОписаниеОшибки());

КонецПопытки;

Использован список справочника с дорисовкой флага при выводе строки. Пример ниже:

Перем СписокСпрДляОбработки;

Процедура ПриОткрытии()

Колонка = ЭлементыФормы.ПользователиИБ.Колонки.Вставить(0, "Флаг");

Колонка.Имя = "Флаг";

Колонка.Ширина = 3;

Колонка.Данные = "";

Колонка.ТекстШапки = "";

Колонка.ДанныеФлажка = "ПометкаУдаления";

Колонка.ИзменятьПозицию = Ложь;

Колонка.ИзменениеРазмера = ИзменениеРазмераКолонки.НеИзменять;

Колонка.ИзменятьВидимость = Ложь;

Колонка.ИзменятьНастройку = Ложь;

Колонка.РежимРедактирования = РежимРедактированияКолонки.Непосредственно;

КонецПроцедуры

Процедура ПользователиИБПередНачаломИзменения(Элемент, Отказ)

Если ЭлементыФормы.ПользователиИБ.ТекущаяКолонка.Имя = "Флаг" и ЗначениеЗаполнено(ЭлементыФормы.ПользователиИБ.ТекущиеДанные.Ссылка)

и ЭлементыФормы.ПользователиИБ.ТекущиеДанные.Ссылка.ЭтоГруппа = Истина тогда

Отказ = Истина;

Ссылка = ЭлементыФормы.ПользователиИБ.ТекущиеДанные.Ссылка;

Если СписокСпрДляОбработки.Получить(Ссылка) = Неопределено Тогда

ЗаполнитьСписокОбработкиДляГруппы(Ссылка);

Иначе

УдалитьСписокОбработкиДляГруппы(Ссылка);

КонецЕсли;

//Сообщить("Признак устанавливается только для элементов.");

ИначеЕсли ЭлементыФормы.ПользователиИБ.ТекущаяКолонка.Имя = "Флаг" Тогда

Отказ = Истина;

Ссылка = ЭлементыФормы.ПользователиИБ.ТекущиеДанные.Ссылка;

Если СписокСпрДляОбработки.Получить(Ссылка) = Неопределено Тогда

СписокСпрДляОбработки.Вставить(Ссылка, Ссылка);

Иначе

СписокСпрДляОбработки.Удалить(Ссылка);

КонецЕсли;

КонецЕсли;

КонецПроцедуры

Процедура ПользователиИБПриПолученииДанных(Элемент, ОформленияСтрок)

Для Каждого ОформлениеСтроки Из ОформленияСтрок Цикл

ОформлениеСтроки.Ячейки.Флаг.УстановитьФлажок(СписокСпрДляОбработки.Получить(ОформлениеСтроки.ДанныеСтроки.Ссылка) <> Неопределено);

КонецЦикла;

КонецПроцедуры