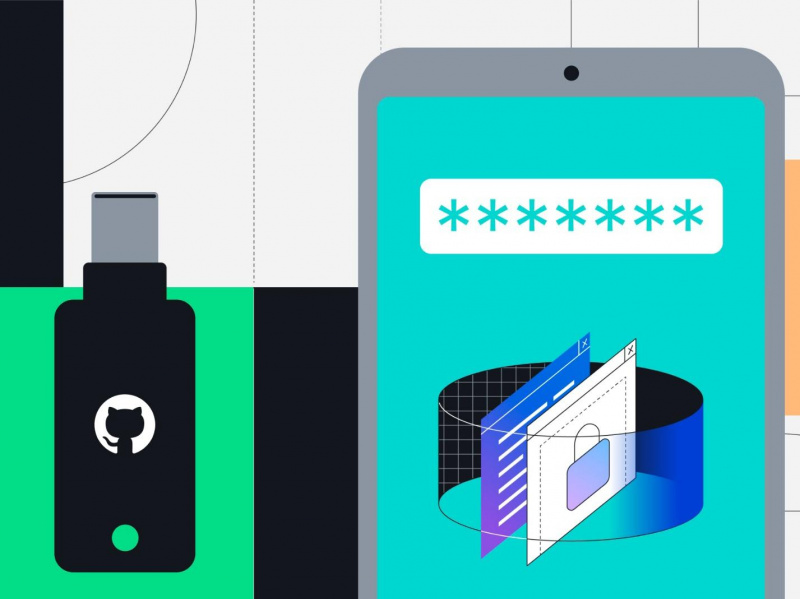

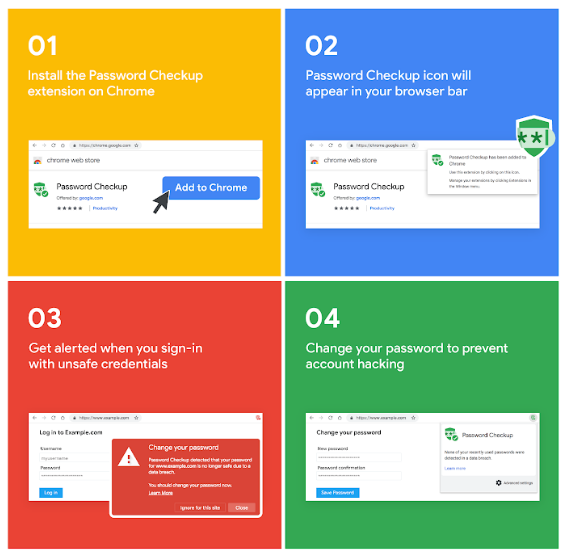

Новости о сливе новой базы паролей появляются несколько раз в год. Google придумал, как сделать пароли безопаснее, и реализовал это в расширении Password Checkup для браузера Chrome.

Как это работает

После установки расширение будет предупреждать, если вы вводите небезопасный пароль. Когда входите в учетную запись на сайте, расширение сравнивает ваши данные с записями из своей базы.

В базе накопилось более 4 млрд логинов и паролей, которые компания считает подозрительными. Если найдено совпадение, расширение покажет окно с предупреждением и рекомендацией сменить пароль.

Разработчики заявили, что создавали расширение совместно с экспертами по криптографии из Стэнфорда. При проверке ваши данные шифруются, так что даже у Google нет к ним доступа.

Минусы сервиса

Password Checkup не использует интеллектуальные механизмы при анализе паролей. Таким образом, если вы введете простую комбинацию вроде «12345», но ее не окажется в базе, расширение не предупредит об опасности.

К тому же оно предназначено только для одного браузера. То есть пароли в мессенджере или почтовом клиенте проверятся.

Недавно в сети появилась база с данными для входа от 2,7 млрд аккаунтов. Рекомендуем воспользоваться сервисами вроде этого, чтобы вручную проверить свой аккаунт и убедиться, что его нет в списке, доступном хакерам.