Что такое SIEM и как она работает

SIEM – это система управления информационной безопасностью. Она занимается мониторингом и анализом событий безопасности в IT-инфраструктуре. SIEM собирает логи с различных информационных систем: Windows, СУБД, лог-серверов, коммутаторов, маршрутизаторов и так далее. Вся информация поступает в одну систему.

Дальше она нормализует эти данные, приводит их к единому, читабельному виду – так, чтобы специалист по информационной безопасности начал с ними работу. После этого происходит корреляция событий: система выстраивает цепочки и пытается определить, есть ли потенциальная атака.

Следующий этап – реакция. Это может быть уведомление, либо, если подключен дополнительный модуль (например, EDR), система может автоматически заблокировать устройство или действия пользователя.

Зачем нужна SIEM-система

Во-первых, для централизованного контроля безопасности. Без него сложно понять, что вообще происходит в инфраструктуре. Даже если есть специалист, читать тонны логов из разных систем – это тяжело и неэффективно.

Во-вторых, для раннего обнаружения угроз. Чем быстрее мы реагируем на уязвимость, тем меньше рисков. Самый простой пример – обновления Windows, связанные с безопасностью. SIEM помогает такие вещи не пропускать.

Далее, для инцидент-менеджмента. Система может создать инцидент на основании обнаруженной угрозы и назначить его ответственному сотруднику – например, за конкретный сервис или направление безопасности.

Еще один момент – для соответствия требованиям. Есть компании, относящиеся к критической информационной инфраструктуре, и для них использование SIEM – это обязательное требование.

Ну и последнее – для экономии времени. Сотрудники, которые отвечают за безопасность, тратят меньше ресурсов на рутину и быстрее реагируют на события.

Кто использует SIEM

В первую очередь – крупные компании и корпорации. Без SIEM им сложно быстро разобраться в инцидентах, проанализировать ситуацию и понять, есть ли атака и что делать дальше.

Также это банки и финансовые организации, где важно отслеживать транзакции и любые подозрительные действия.

Государственные структуры – особенно те, которые относятся к КИИ. Для них использование таких систем обязательно.

И, конечно, промышленность и энергетика. Эти отрасли тоже подвержены атакам, особенно на уровне АСУ ТП. SIEM-системы умеют работать и с такими системами.

SIEM и 1С

1С сегодня занимает большую долю рынка, особенно в условиях импортозамещения. Российские компании используют ее практически во всех бизнес-процессах. По ощущениям, она уже закрывает порядка 80% задач в этой области. Соответственно, такая система требует полноценной защиты.

Как это работает в связке с 1С?

-

SIEM собирает и анализирует журналы событий: не только журнал регистрации, но и технологический журнал.

-

Она отслеживает подозрительную активность пользователей, любые действия – вплоть до смены пароля или множественных попыток подключения.

-

Также выявляются аномалии в работе системы.

-

Отслеживаются критические изменения конфигурации – чтобы понимать, кто, что и когда изменил.

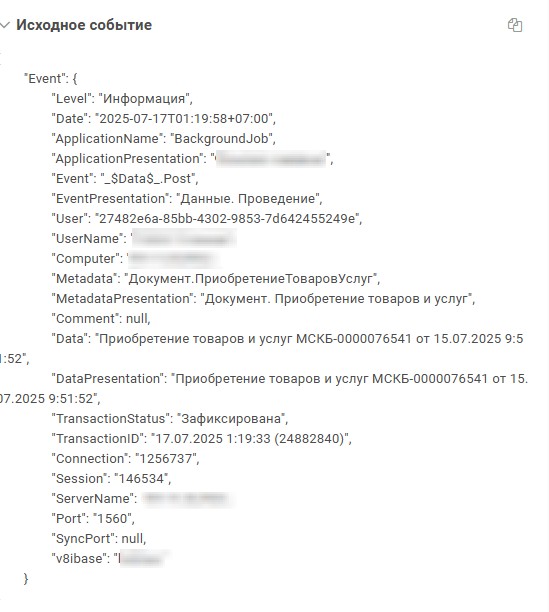

Если у вас есть сотрудник безопасности или аналитик SIEM, который не является разработчиком 1С, ему крайне сложно понять «сырой» журнал регистрации – что там происходит и как это интерпретировать.

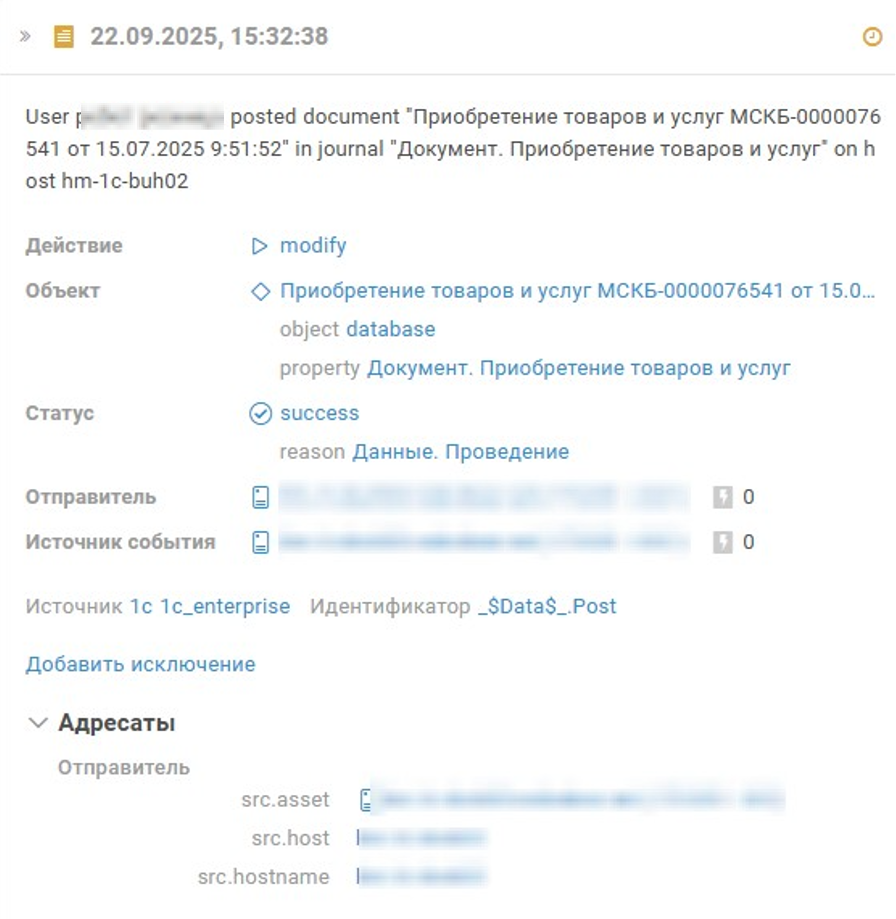

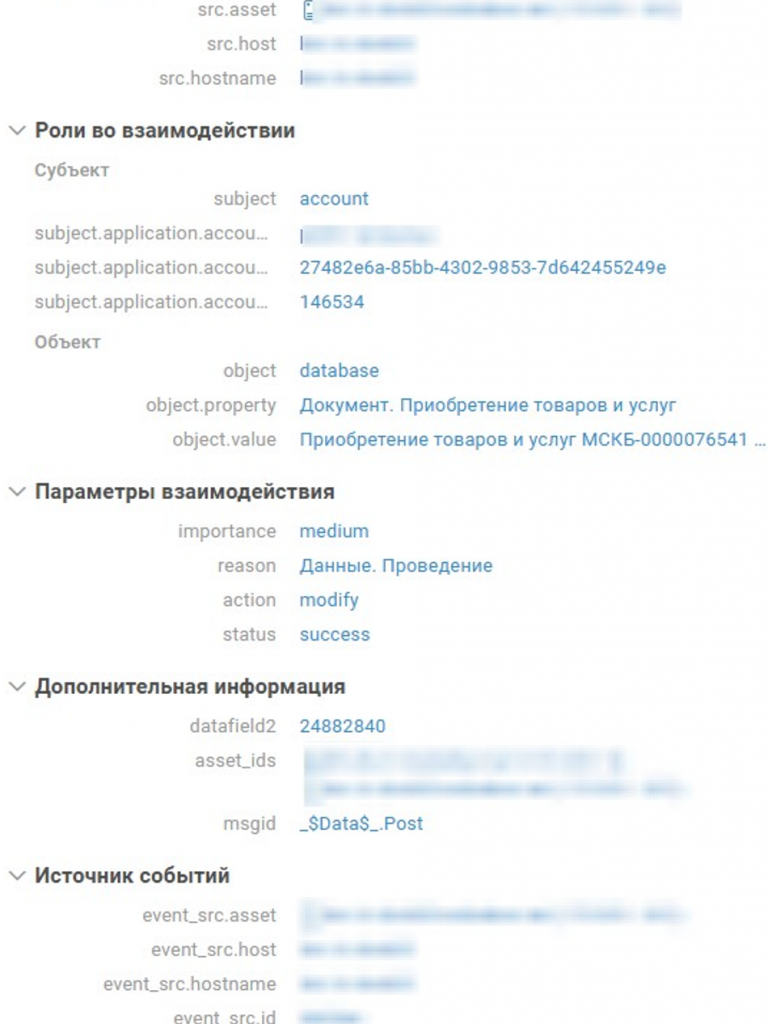

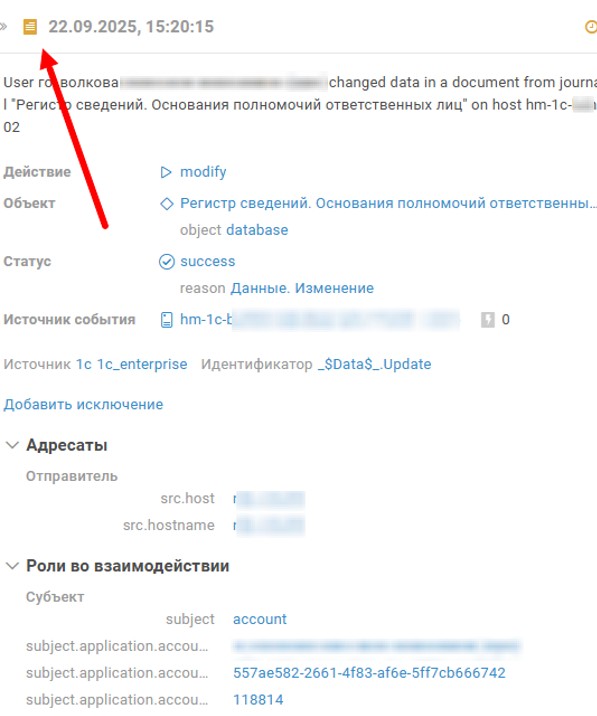

SIEM решает эту проблему за счет нормализации. Она переводит события в понятный вид: видно, с какого адреса было подключение, какой пользователь, какое событие произошло, какой документ был открыт и так далее.

В таком формате специалисту уже гораздо проще среагировать на событие. Плюс система сразу подсвечивает уровень критичности – например, что это событие средней важности.

На что обращать внимание

Первое – это необычные или подозрительные действия пользователей. Кто подключается, какие действия выполняет в системе: легитимные или нет.

Далее – неавторизованные изменения в базе данных 1С. Важно понимать, кто подключился и какие изменения внес. Например, пользователь только создан, права еще не выданы, а он уже пытается менять конфигурацию или затрагивать критичные бизнес-объекты.

Следующий момент – аномалии в работе приложения 1С. С помощью SIEM можно выявлять нетиповые ошибки, не связанные напрямую с самой 1С, или нестандартные запросы. Это может быть признаком атаки – как внешней, так и внутренней.

И еще один блок – необычные подключения. Если 1С доступна извне, SIEM позволяет анализировать сетевой трафик: какие были подключения по API, нет ли DDoS-атак, подмены трафика и других подозрительных действий.

Способы интеграции SIEM с 1С

Как SIEM интегрировать с 1С? Рассмотрим три основных метода.

Первый – это работа через журнал регистрации и технологический журнал. Можно настроить выгрузку этих журналов в SIEM, и система начнет их обрабатывать. Любое изменение, попадающее в журнал, SIEM увидит и проанализирует. Даже если запись в журнале потом удалят в 1С, в SIEM она уже останется и будет доступна для разбора.

Второй способ – использование метода API. Практически все SIEM-системы имеют API, и 1С можно настроить на взаимодействие через него. Это дает возможность более детально разбирать события и инциденты.

Третий – логирование и мониторинг транзакций. Это особенно актуально для финансовых компаний или сценариев, где важно отслеживать денежные операции и проводки. Можно настроить контроль конкретных транзакций, и при выполнении определенных действий система будет реагировать и отправлять уведомления – администратору SIEM или разработчику.

Опыт внедрения

Мы пошли по первому пути – через журнал регистрации и технологический журнал. Для нас это был самый простой и понятный способ на старте. Настроили интеграцию: данные из 1С поступают в SIEM, и она их обрабатывает.

Какие задачи мы решали на первом этапе?

Первая – мониторинг действий пользователей. Читать журналы и логи транзакций вручную можно, но это долго, сложно и не всегда понятно. Если дать журнал регистрации специалисту по безопасности, который не работает с 1С, ему будет очень тяжело в этом разобраться.

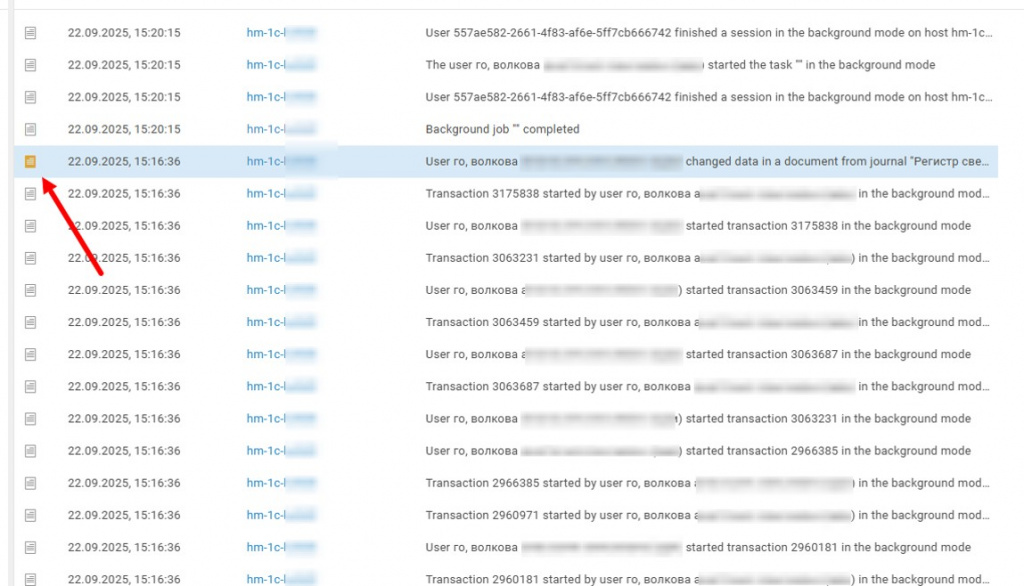

Вторая задача – выявление нелегитимных входов. Например, пользователь обычно работает с 9 до 18, а тут подключается в 2 часа ночи и начинает выгружать данные или выполнять операции. Это может быть легитимно, но в любом случае требует внимания.

Сюда же относится нестандартное рабочее время и нетипичные источники подключения. Если сотрудник обычно работает с одного компьютера, а потом появляется вход с других устройств или из других локаций, система это подсветит.

И еще один важный сценарий – массовый экспорт данных. Для крупных компаний это критично. Если начинается массовая выгрузка, это может быть признаком утечки информации или других проблем.

Полученные результаты

Что мы увидели в первую очередь – часто используемый модуль. На основе событий становится понятно, какие модули реально активно используются, и можно принять решение, нужны они дальше или нет.

Далее – заведение пользователей. Если в компании этим занимается определенная группа сотрудников, можно настроить правило: если пользователя создает не тот, кто обычно это делает, система подсветит событие. Например, если всегда создает Попов, а тут внезапно Иванов – возникает вопрос, легитимно это или нет.

Отследили и попытки пользователя запустить обработку. Видно, какой пользователь пытался запустить обработку, даже если у него не было на это прав. Это тоже повод разобраться.

Отдельно – ошибки прав доступа. Это один из самых удобных сценариев для анализа. Если пользователю выдали права, но он все равно не может открыть документ – можно понять, это ошибка в настройке или он пытается получить доступ туда, куда не должен.

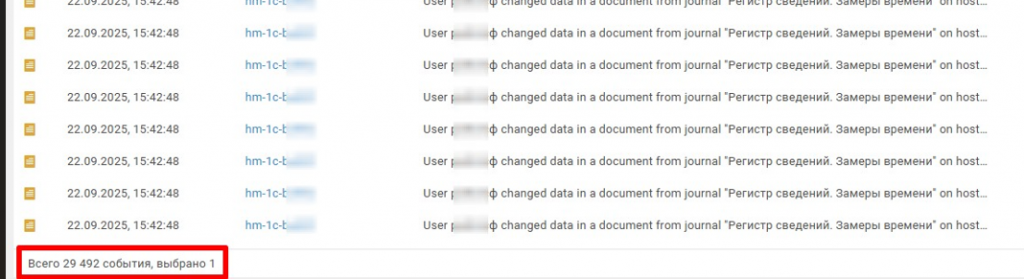

Например, мы видим событие: за короткий промежуток времени, порядка пяти минут, десятки тысяч обращений к регистру сведений. Это позволяет понять, корректна работа системы или есть проблема. И таких ситуаций может быть не одна.

Далее – работа с событиями. Пользователь работает в системе и внезапно открывает документ, который система помечает как событие средней критичности. Видно, какой это документ, с какого хоста было подключение, какой пользователь. На это можно сразу отреагировать.

Если выясняется, что этот документ действительно нужен пользователю в работе, правило можно скорректировать, чтобы система больше не реагировала. Такое часто бывает, например, с расчетами зарплаты.

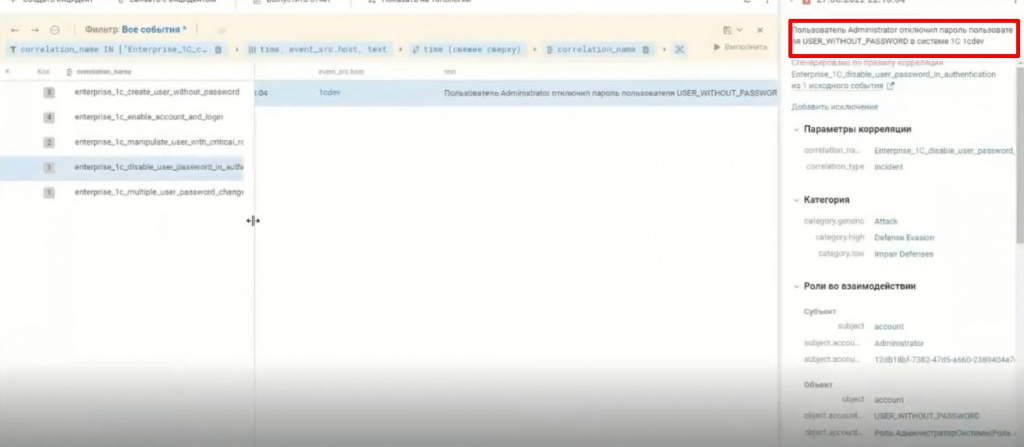

Еще один популярный сценарий – массовые операции с пользователями: смена паролей, отключение учетных записей. Система показывает, кто изменил пароль, кому, в каком объеме – и позволяет быстро отреагировать.

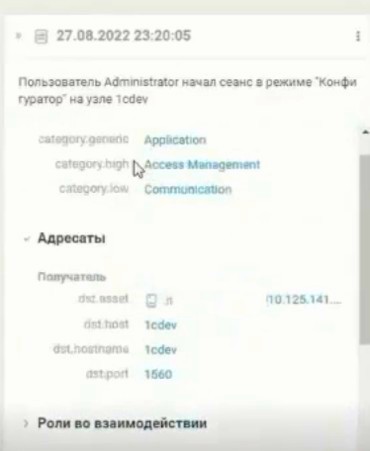

И, наконец, информационные события. Даже если кто-то зашел в конфигуратор, удалил объект и попытался очистить за собой журнал, SIEM все равно зафиксирует это у себя. В дальнейшем это можно использовать для расследования инцидента.

Будущее SIEM в экосистеме 1С

Есть ли будущее у SIEM в 1С? Я считаю, что однозначно есть. 1С активно развивается и широко используется в российских компаниях, а значит, и решения по безопасности будут развиваться вместе с ней.

Какие тренды здесь видны:

-

Углубленный анализ поведения пользователей. Это может быть использование API, подключение новых событий или разработка собственных событий под конкретные задачи.

-

Интеграция с DLP. Связка SIEM + 1С + DLP позволяет быстрее выявлять и предотвращать утечки данных.

-

Автоматизация реакции. Если добавить к SIEM и 1С, например, IDR, система сможет автоматически реагировать на события. Даже ночью, когда администратор не на месте: произошла массовая смена паролей или подозрительная активность – пользователь может быть автоматически заблокирован до выяснения причин.

-

Развиваются локальные регуляторные требования – особенно для государственных компаний, где использование подобных систем становится обязательным.

-

Искусственный интеллект и прогнозирование инцидентов. У ряда вендоров он уже применяется в SIEM и помогает быстрее и точнее прогнозировать инциденты.

-

Удобство для бизнеса: вся безопасность в одном окне и возможность оперативно реагировать на любые события.

При этом важно понимать: полноценных бесплатных SIEM-систем практически нет, это решения от вендоров. Теоретически можно разработать собственную систему, но с учетом скорости развития технологий это сложно и затратно.

Для средних и крупных компаний SIEM – это уже не дополнительный инструмент, а необходимость. Ее стоит внедрять и использовать в работе.

И напоследок: если безопасность вам важна, пусть ваша 1С будет под защитой.

*************

Статья написана по итогам доклада (видео), прочитанного на конференции INFOSTART TECH EVENT.

Вступайте в нашу телеграмм-группу Инфостарт