Порядок работы с обработкой:

- Выгрузить конфигурацию в файлы (вариант линейный).

- Запустить обработку и указать каталог с файлами конфигурации.

- Нажать кнопку "Получить файлы" (файлы отбираются по маске "Role.*.Rights.xml").

- Если ролей много, то можно обрабатывать роли по частям (кнопка "Оставить 10" оставляет в списке 10 первых ролей в таблице).

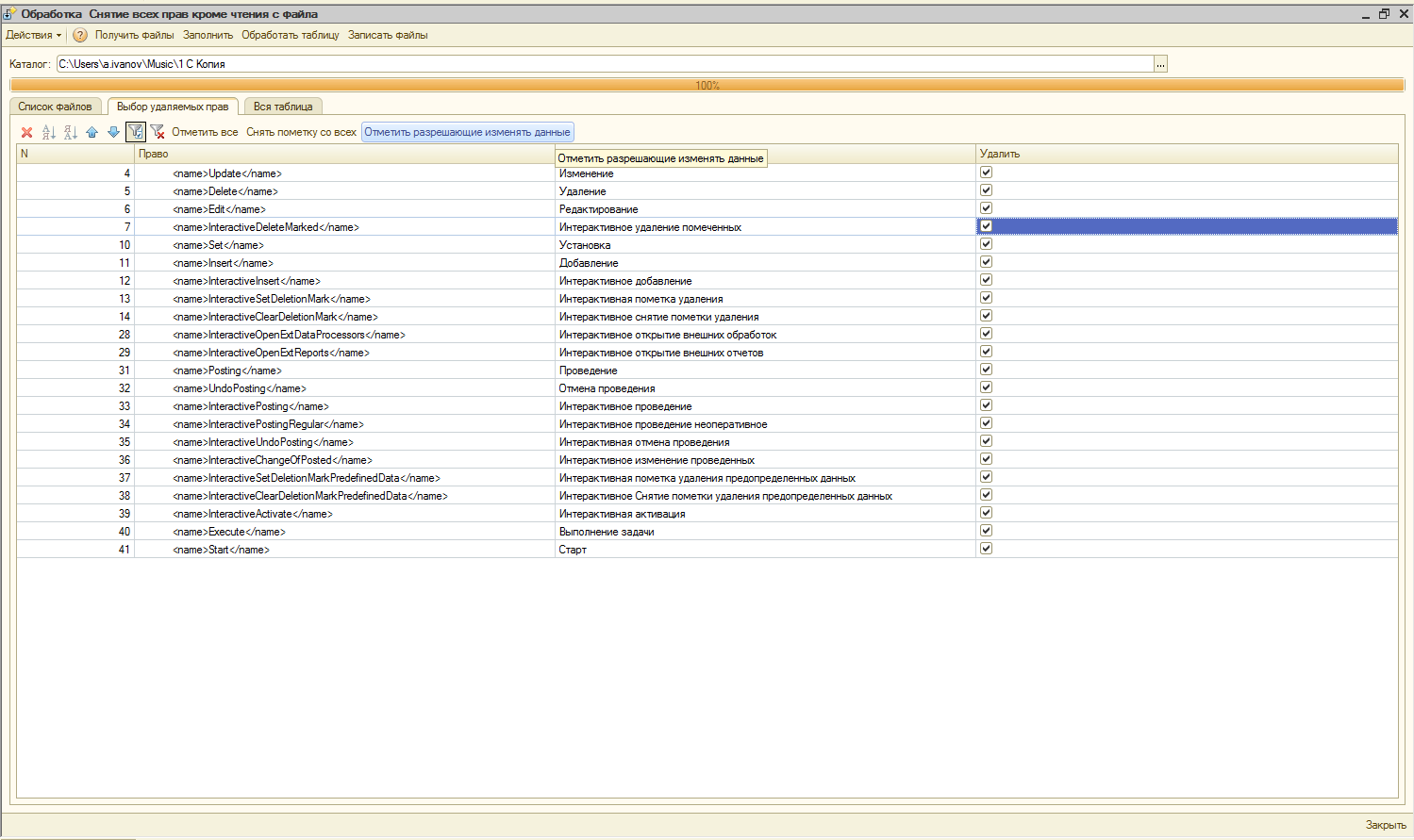

- Нажать кнопку заполнить и перейти на вкладку "Выбор удаляемых прав" и выбрать права, которые хотите удалить (для удобства есть кнопка "Отметить разрешающие изменять данные").

- Нажать кнопку "Обработать таблицу".

- Нажать кнопку "Записать фалы".

- Создать любую пустую базу и в неё загрузить конфигурацию из файлов.

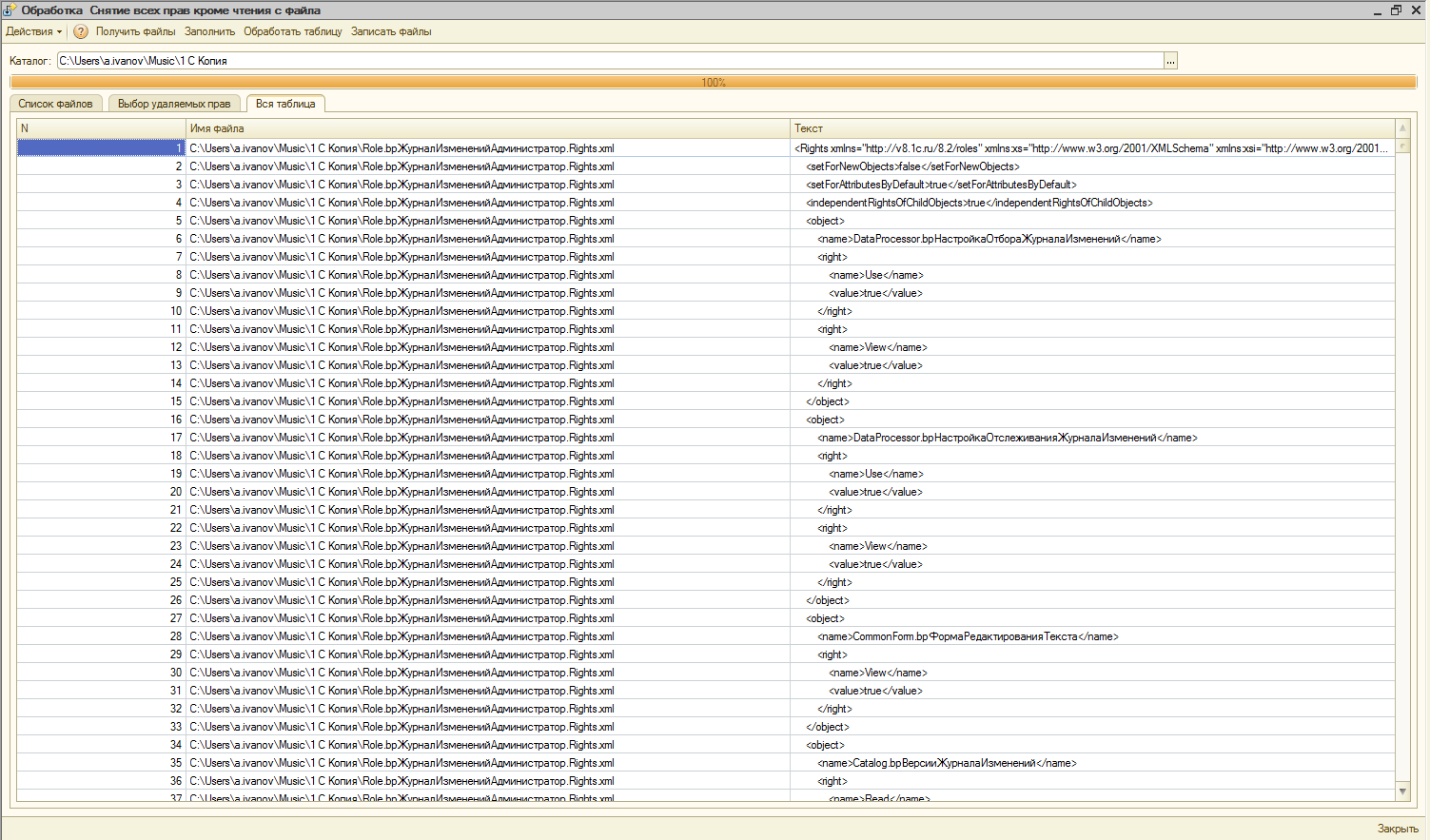

- Если при загрузке возникнут проблемы с ролями, то рекомендую проверить отсутствие первых двух строк файла (примерно таких:

<?xml version="1.0" encoding="UTF-8"?>

<Rights xmlns="http://v8.1c.ru/8.2/roles" xmlns:xs="http://www.w3.org/2001/XMLSchema" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:type="Rights" version="2.4">) - После загрузки конфигурации из файлов отредактировать роль "Полные права" (так как у нее будут установлены все права).

- Если удалялось право "Установить", то для роли "Пользователь" разрешить устанавливать параметры сеанса (те, что разрешено получать).

- Выгрузить конфигурацию в файл.

- В требуемой базе через "сравнить объединить с конфигурацией из файла" обновить роли.

- Обновить базу.

Пункты 10-11 потребовались из-за некорректной загрузки метаданных с длинными наименованиями.

Обработка использовалась на релизе "Управление производственным предприятием 1.3.106.2". Используемая платформа 8.3.10.2252.

Вступайте в нашу телеграмм-группу Инфостарт