Изначально разработана для 1С:УПП, но вполне работоспособна в других конфигурациях.

Возможности:

- Просмотр прав на все объекты метаданных, которые предоставлены назначенными пользователю ролями. Причем в дереве ролей можно ставить и снимать галочки использования и права будут динамически менятся. ВАЖНО! Обработка не меняет роли и права - только выводит их на экран.

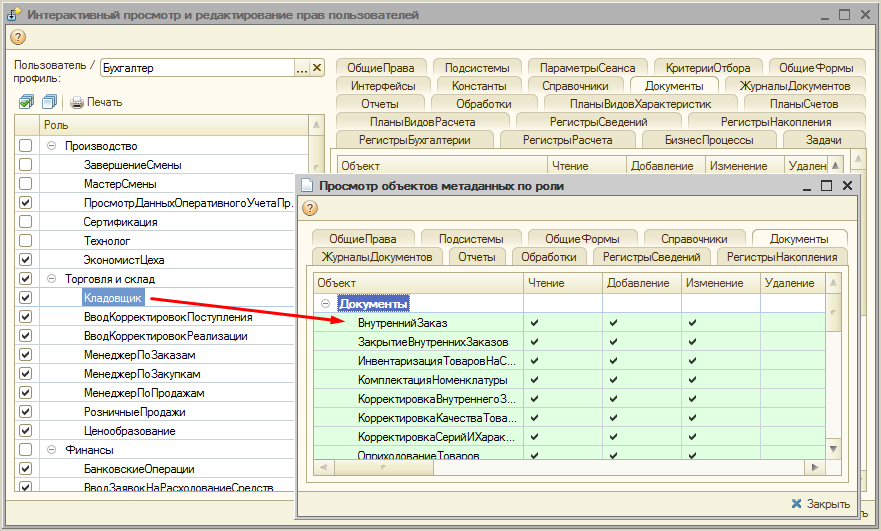

- По каждой роли в отдельном окне можно посмотреть, права каких объектов метаданных меняет эта роль.

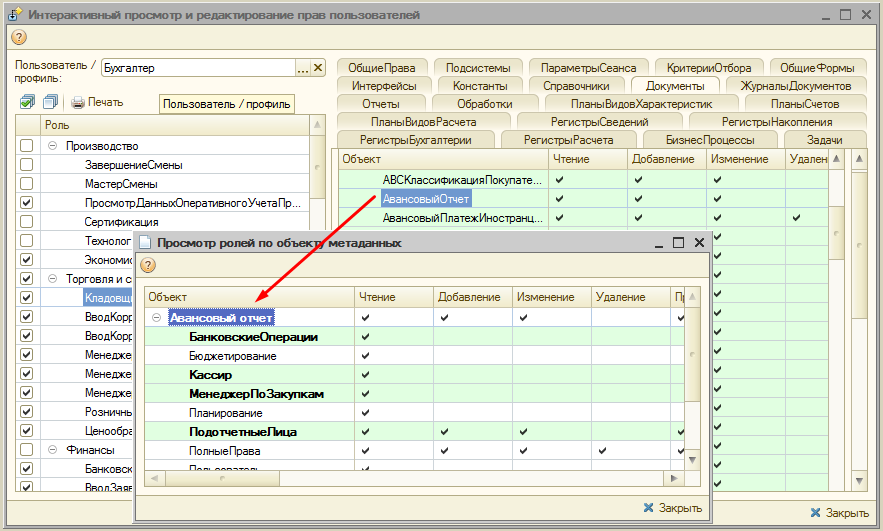

- По каждому объекту метаданных в отдельном окне можно посмотреть, какие роли устанавливают права на этот объект метаданных.

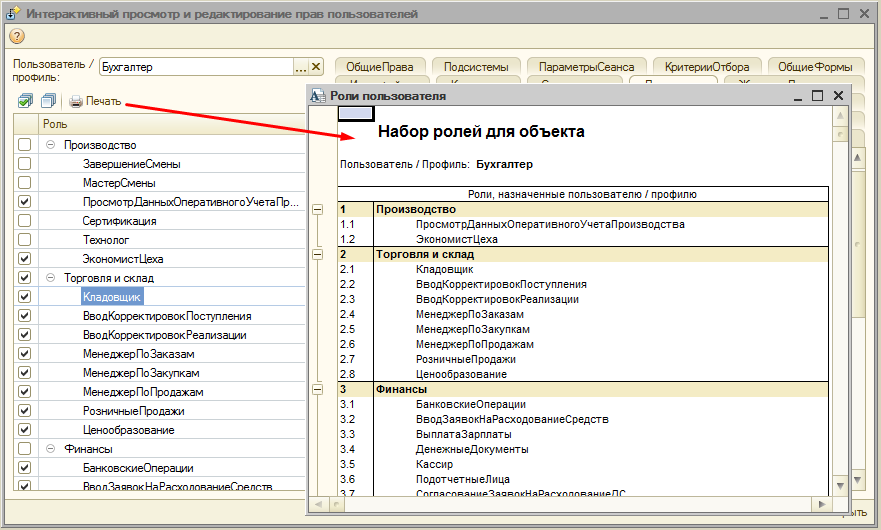

- Печать действующего списка ролей для указанного пользователя.

Обработка работает на обычных формах, интерфейс для УФ не разрабатывался.

Недостатки:

При старте обработки выполняется кэширование всех ролей и всех прав для всех объектов метаданных. Этот процесс занимает продолжительное время, особенно на современных конфигурациях, в которых несколько сотен ролей.

Так же в обработке никак не отрабатывается механизм контроля доступа на уровне конкретных записей таблиц (RLS).

Обработка тестировалась:

Платформа: 8.3.10.2753

Конфигурация: УПП 1.3.1111.1