1.

Darklight

32

29.01.19 13:54

Сейчас в теме

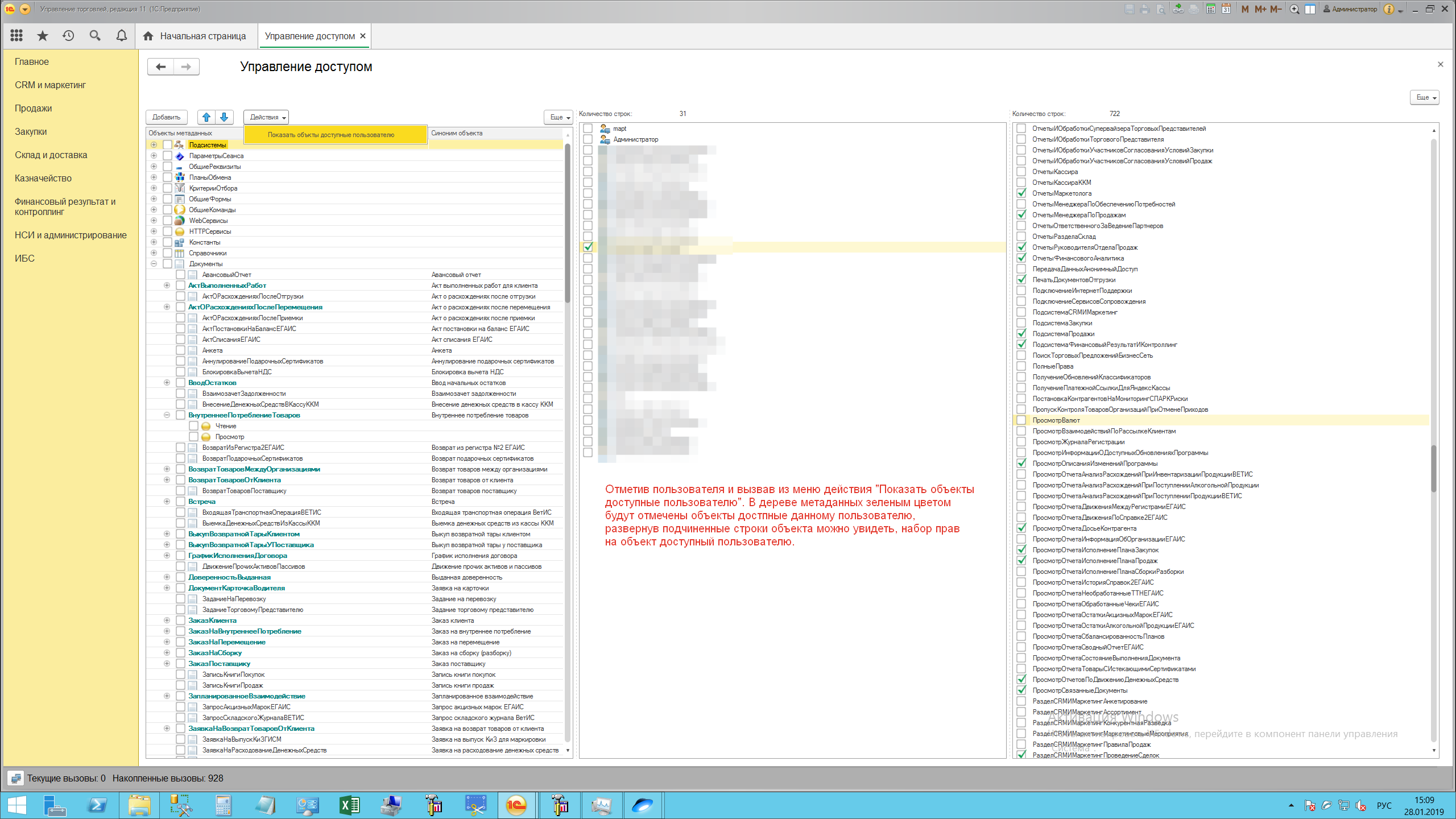

Ну вот, очередная поделка на тему анализа доступа пользователей (коих тут уже немерено выложено) - а действительно удобного средства как не было, так и до сих пор нет.

Простите меня, пожалуйста, совсем не хотел Вас обидеть. Это у меня такие завышенные личные требования к юзабилити средств управления доступом - что все они мне кажутся убогими (а свои видения этого процесса я ещё не реализовал).

Кстати, коли говорите об управляемых приложениях - то там, начиная, в общем-то с БСП 2.0, компания 1С проводит стратегию предоставления доступа через профили доступа (и это правильно). Соответственно, и средства анализа и управления доступом элементам ИБ, для таких конфигураций должны, в первую очередь, строиться вокруг профилей доступа, а не вокруг пользователей.

И ещё несколько замечаний:

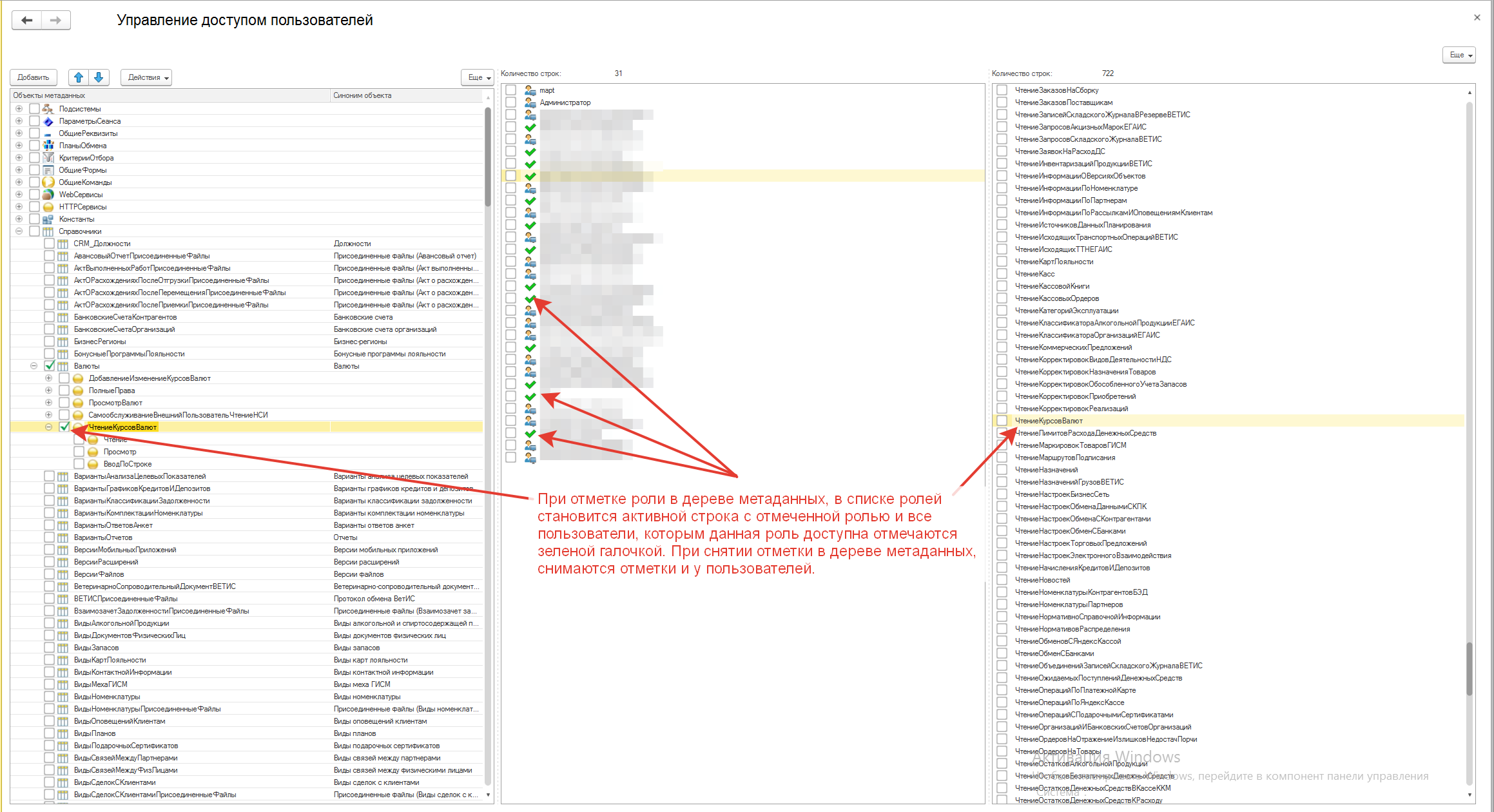

- дерево это конечно хорошо - но часто нужно видеть список, причём не всех, а только отмеченных (отфильтрованных) объектов - для УПП, KA и ERP 2 это вообще очень критично - из-за большого объёма метаданных и наличия разных сегментов доступа

- Это же касается и ролей - если их много - хорошо иметь возможность видеть только отмеченные (и не отмеченные тоже) роли - посмотрите сколько их в ERP 2 и поймёте почему!

- Ну и при анализе ролей ОЧЕНЬ полезно видеть динамику изменения прав доступа когда к уже имеющемуся набору ролей добавляют новые роли и/или удаляют их из него - т.е. видеть реально, что при этом поменялось в правах доступа к объектам метаданных (всех)

Возможно Ваше решение умеет это всё делать, просто я этого не заметил..... вообще у меня никаких претензий к Вам нет!